拙記事をご紹介いただきましたので、補足としてリツイート固有のタイムスタンプを調査する方法を記事にしておきたいと思います。

目次

リツイート固有の投稿日時(タイムスタンプ)が問題となる背景

これまで、ツイッターやインスタグラムなどからは網羅的にアクセスログ(IPアドレスと対になったタイムスタンプ)が開示されてきました。しかしながら、網羅的にアクセスログを開示する理論的根拠は明確でない部分がありました。そして、10月1日の改正プロバイダ責任制限法施行後、総務省執筆の書籍などにおいて総務省の見解として網羅的開示とはなじまない見解が示された点などを踏まえて、裁判所が現在一旦網羅的なアクセスログの開示について慎重な判断を採っています。このような経緯を経て、10月1日以降、これまで理論的根拠は明確でないながら網羅的に開示されてきたアクセスログについて、網羅的には開示できない(侵害関連通信の時点に限定して開示できる)という実務運用に切り替わっています。

そこで、例えばリツイートについて権利侵害として発信者情報開示をする場合リツイートによる権利侵害との関係で侵害関連通信にあたる通信を特定する必要が生じています。そして、侵害関連通信はまずは時間的近接性を重視する(というよりコンテンツプロバイダからの開示の時点では時間的近接性しか評価要素がない。)点から、リツイートについて発信者情報開示を請求する場合、リツイートの投稿された日時を把握する必要が生じています。

リツイート固有の投稿日時(タイムスタンプ)を調査する方法

リツイート固有の投稿日時は、Googlechrome等のブラウザの解析機能をつかって、Jsonファイルというデータのやり取りに使われるファイルにアクセスする必要があります。ここでは私が普段使っているGooglechromeを使った解析方法をご紹介します。

networkタブを開く

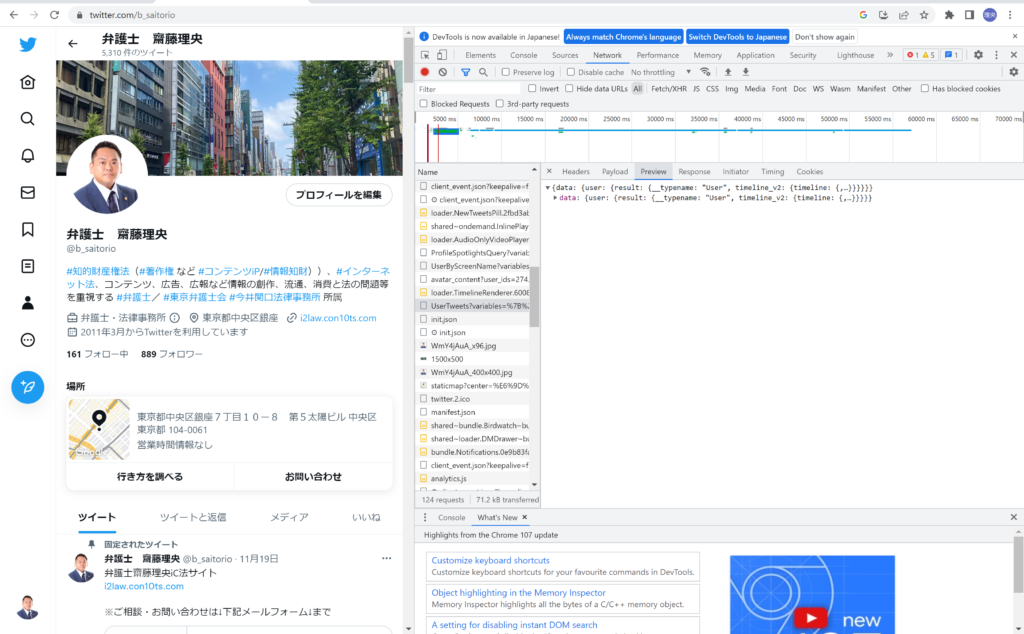

まずGooglechromeで解析したいツイッタータイムラインなどを開いて、右クリックで検証を表示します。右に解析内容が表示されるウィンドウが開きます。

解析内容が表示されるウィンドウには最初、ElementsというHTMLの内容などが表示されるタブが選択されているかと思います。そこで、解析画面にあるタブの中からElementsというタブから、Networkというタブに切り替えてください。

そして、Networkタブに切り替えたら一度ブラウザで再読み込みをします。そうすると、多くのファイルがやり取りされているため、多数のファイルがNetworkタブに表示されるかと思います。

UserTweetsを開く

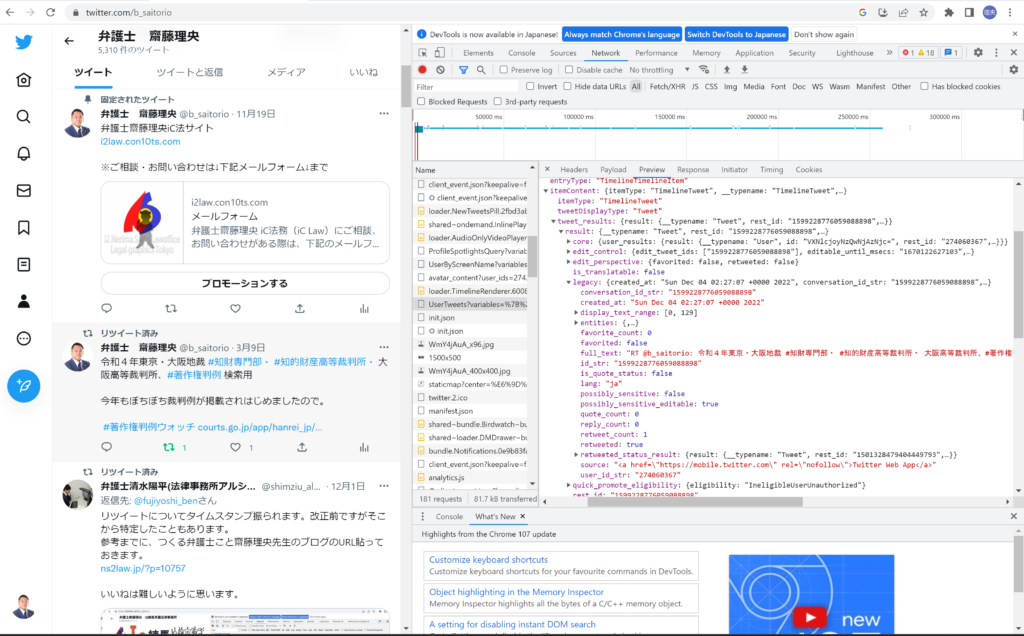

次に多数のファイルの中から、UserTweetsというタイトルのJsonファイルを探します。ここは、現状ひたすら探すしか方法を知らないのですが探していれば程なくして見つかるかと思います。

UserTweetsをPreviewする

件のUserTweetsファイルがみつかったら、Previewタブを開いてください。そうすると下図のような画面が表示されると思います。

Previewを開いて内容を確認していく

このように、順に開いて中身を確認していくことができます。

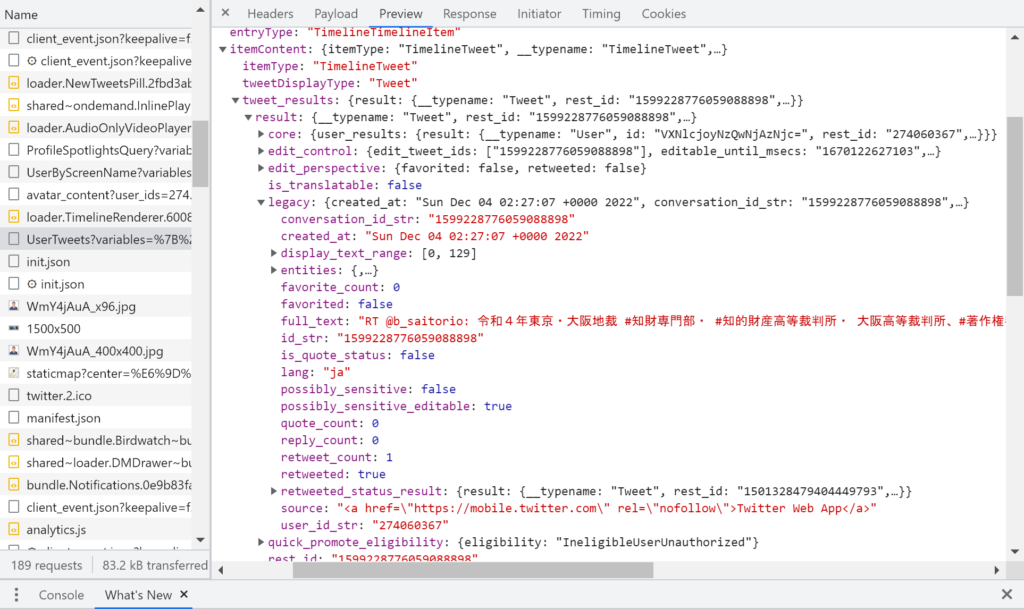

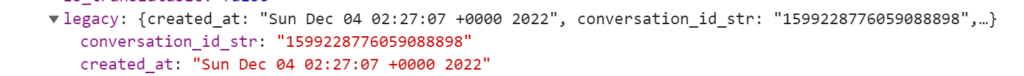

開いたらdate→ user→result→timeline→instructions→1→entries→0→content→itemContent→tweet_result →result→legacyの順に開いていきます。

すると、legacyの内容としてリツイート固有の投稿日時(例では2022年12月4日)と、リツイート固有のIDを確認することができます。このツイートのIDは、1599228776059088898で、元ツイートとは異なるURLで閲覧することができます。

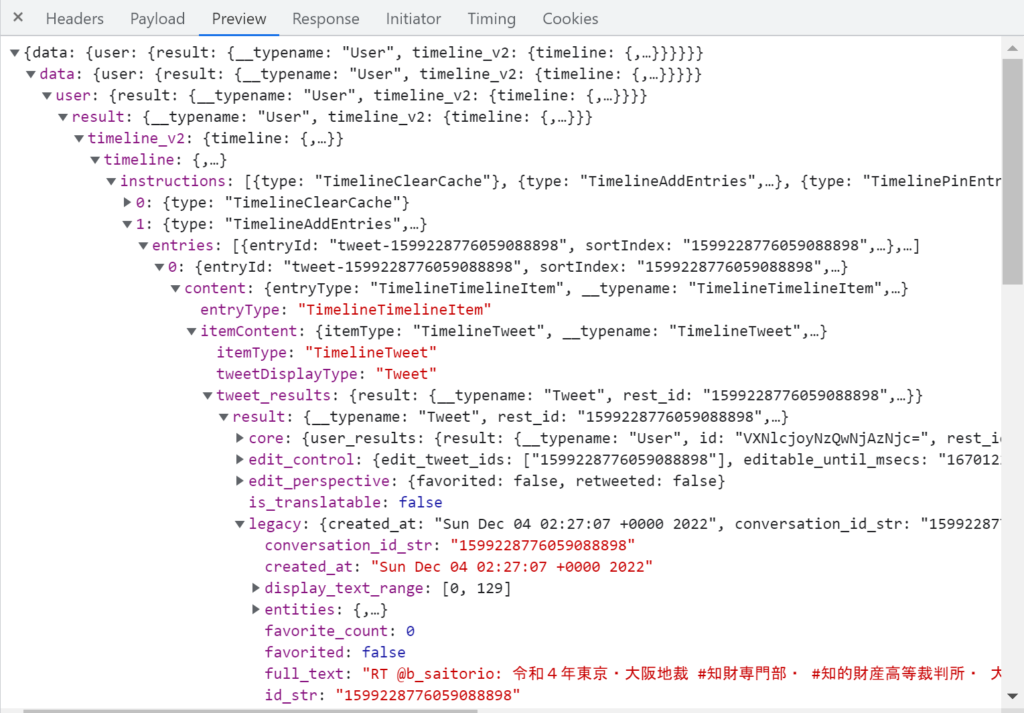

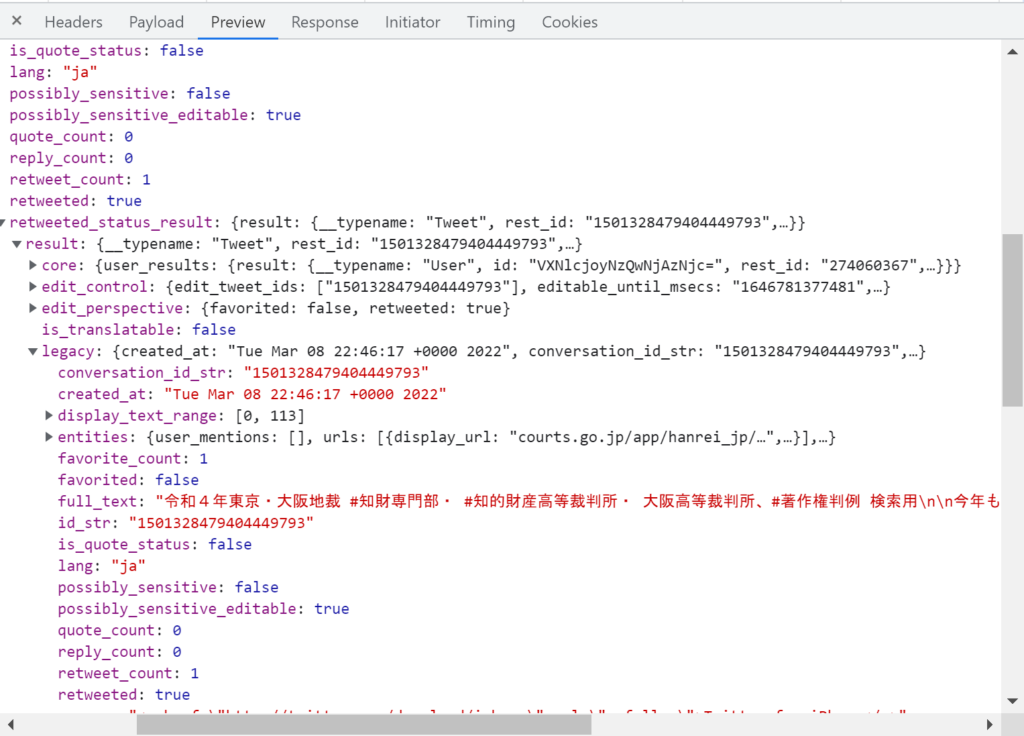

元ツイートのlegacyを開いてタイムスタンプID番号が異なっていることを確認

最後に元ツイートのlegacyも確認することができますので確認しておきます。元ツイートの投稿日時(タイムスタンプ)が2022年3月8日となっており、リツイートの投稿日時と異なっていることが確認できます。

元ツイートのlegacyはretweeted_status_resultという項目で、 リツイートのlegacyとは別に確認することができます。

また、リツイート固有のID1599228776059088898と、元ツイートとは異なるURLで閲覧することができます。

コメント